Lagi pada rame nih adanya kerentanan pada kernel Linux keluarga RHEL. Yang terdampak adalah semua linux kernel sejak tahun 2017 sampe sekarang. Lalu gimana dong? Ya ini jadi perhatian serius.

Pada akhir April 2026, dunia keamanan siber digemparkan oleh publikasi CVE-2026-31431, sebuah kerentanan pada kernel Linux yang dijuluki “Copy Fail”. Vulnerability ini memungkinkan pengguna lokal tanpa hak istimewa untuk mendapatkan akses root hanya dalam hitungan detik dengan skrip Python sepanjang 732 bytes. Artikel ini akan memberikan solusi untuk melindungi sistem Anda.

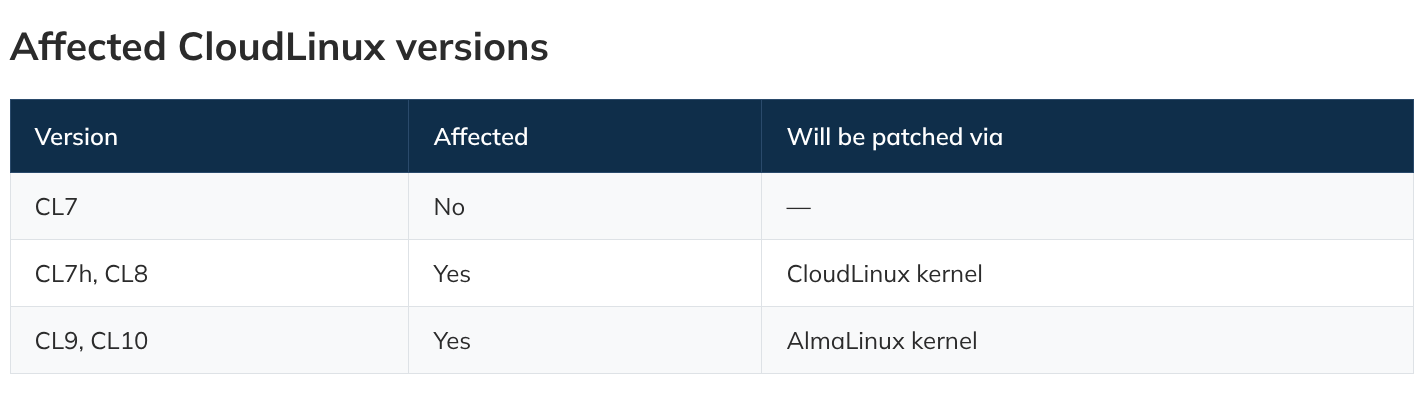

Dalam kasus ini kami akan membahas di sisi OS Cloudlinux.

Versi kernel yang terdampak: Linux kernel 4.14 hingga 7.0-rc, semua 6.18.x sebelum 6.18.22, dan 6.19.x sebelum 6.19.12 (regresi diperkenalkan di 4.14, Juli 2017). Versi yang sudah diperbaiki: 7.0, 6.19.12, 6.18.22.

Kabar baiknya, kalo kamu menggunakan OS Centos 7, infonya tidak terkena dampak dengan kasus ini.

Nah, Solusinya gimana dong?

Solusi kernel patch

Update kernel ke versi terbaru

Kamu bisa upgrade kernel ke versi yang terbaru namun setelah itu harus reboot

dnf update && dnf update kernel

Berikut kernel yang sudah tercover patch dari issue ini:

- Almalinux 8 : kernel-4.18.0-553.121.1.el8_10 or later

- CL9: kernel-5.14.0-611.49.2.el9_7 or later

- CL10: kernel-6.12.0-124.52.2.el10_1 or later

Gunakan KernelCare Live Patch (recommended)

Alternatif lain, kamu bisa gunakan KernelCare namun berbayar ya.

Detail tentang apa itu KernelCare bisa dibaca di sini: https://cloudlinux.zendesk.com/hc/en-us/articles/115004583209-What-is-KernelCare-basic-information

[root@server ~]# kcarectl --patch-info --prefix test | grep CVE-2026-31431Can't find information due to the absent patch information file. Please, run /usr/bin/kcarectl --update and try again.

[root@server ~]# kcarectl --patch-info | grep CVE-2026-31431kpatch-name: rhel9/5.14.0-611.49.1.el9_7/CVE-2026-31431-crypto-algif_aead-Revert-to-operating-out-of-place.patchkpatch-cve: CVE-2026-31431kpatch-name: rhel9/5.14.0-611.49.1.el9_7/CVE-2026-31431-crypto-authencesn-Do-not-place-hiseq-at-end-of-dst-for-out-of-place-decryption.patchkpatch-cve: CVE-2026-31431kpatch-name: rhel9/5.14.0-611.49.1.el9_7/CVE-2026-31431-crypto-authencesn-Fix-src-offset-when-decrypting-in-place.patchkpatch-cve: CVE-2026-31431

Pastikan return seperti diatas tersebut, jika benar, maka server kamu sudah terlindungi dengan patch terbaru.

Kesimpulan

CVE-2026-31431 (Copy Fail) adalah salah satu kerentanan privilege escalation paling serius dalam satu dekade terakhir. Dengan skrip 732 bytes yang bisa dijalankan oleh siapa pun yang memiliki akses lokal ke server, konsekuensinya sangat luas terutama untuk lingkungan shared hosting, CI/CD, Kubernetes, dan server dengan banyak tenant.

Jangan menunda. Copy Fail sudah memiliki exploit publik dan enam implementasi berbeda di GitHub dalam waktu 24 jam setelah publikasi. Setiap server yang belum dipatch bisa menjadi target yang empuk.

Sumber:

https://blog.cloudlinux.com/cve-2026-31431-copy-fail-mitigation-and-patches

https://zonakuota.com/blog/cve-2026-31431-copy-fail-panduan-perbaikan-keamanan/amp/#Apa_Itu_Copy_Fail_CVE-2026-31431