Website kamu diserang visitor banyak. Lalu menyebabkan resource server kepenuhan. Lalu bisa mengganggu website kamu, website lemot, tidak bisa dibuka, dan lain sebagainya. Memang ada solusi seperti memasang firewall untuk mendeteksi adanya serangan DoS atau DDoS. Tetapi terkadang juga masih lolos juga. Di sini kami coba memberikan penjelasan bagaimana cara mengidentifikasi secara manual visitor suatu website yang dicurigai menjadi target sasaran.

Pertama, kamu harus tau pasti website apa yang menjadi target. Maka darisana, kamu bisa melakukan pengecekan baik error log atau access log dari web server. Dalam kasus ini server cPanel/WHM dimana terdapat banyak sekali account cPanel dan website, kamu mengerucut dan mencurigai salah satu website yang menjadi biang kerok. Lalu untuk memastikan apakah benar website tersebut, maka kamu harus melakukan action sebagai berikut :

- Kamu mengetahu username cPanel dan nama website yang dicurigai.

- Kamu mengetahui kira-kira pukul berapa serangan tersebut terjadi.

- Jalankan perintah :

# zgrep "23/Oct/2023:17:28" /home/klikku/logs/klikku.net-ssl_log-Oct-2023.gz | wc -l168791

Terdapat sebanyak 168791 hit secara keseluruhan pada pukul tersebut. Namun kita bisa perjelas lebih detail dengan perintah dibawah ini.# zgrep "23/Oct/2023:17:29" /home/klikku/logs/klikku.net-ssl_log-Oct-2023.gz | awk '{print $1}' | sort | uniq -c | sort -rn | head2080 122.155.165.1911876 34.154.143.78820 51.159.214.146720 207.244.228.76700 95.216.9.88700 181.95.111.215628 5.161.111.42564 192.99.0.36528 45.224.22.177464 65.109.111.238

Informasi diatas memberikan pengetahuan kepada kita bahwa pada 23 Okt 2023 pukul 17:29PM terdapat banyak visitor dari ip yang sama yaitu 122.155.165.191 sebanyak 2080 kali request.

Selain itu kamu juga bisa memeriksa log web server seperti contoh dibawah ini :# grep "24/Oct/2023:" /var/log/apache2/domlogs/klikku/klikku.net-ssl_log | awk '{print $1}' | sort | uniq -c | sort -rn | head3275 136.243.228.1951116 109.239.229.194405 114.5.240.159340 202.80.212.50206 103.162.232.14892 184.94.197.259 36.68.221.3554 36.82.21.8554 18.193.116.13052 125.164.146.232

Dari sana kamu bisa melihat bahwa dalam 1 hari tgl 24 Okt 2023 terdapat 3275 hits dari ip 136.243.228.195 - Dari hasil kesimpulan diatas, maka kemungkinan kalian bisa coba blokir top 3 ip address yang mencurigakan. Atau bahkan kamu bisa blokir negara atau ASN ip tersebut.

Cara identifikasi domain / website apa yang menjadi target

Nah, cara diatas dengan asumsi kita mengetahui target domain / sub domain yang menjadi target penyerangan. Tetapi jika kita tidak tahu bagaimana? Cara paling gampang adalah mengevaluasi folder apache log. Memang cara ini tidak selalu akurat, tetapi bisa membantu kamu sebagai system administrator untuk evaluasi lebih dalam siapa sih website yang menjadi biang masalah.

Jika kamu menggunakan web server LiteSpeed, maka tetap log nya akan terekam di log milik apache kok. Biasanya log apache ada 2 macam yaitu access_log dan error_log yang terletak di /var/log/apache2/

Agar lebih spesifik log per domain, kamu bisa buka folder : cd /var/log/apache2/domlogs/

Didalam folder tersebut, ada banyak log domain baik itu tipe http dan https. Kamu bisa evaluasi file mana yang terbesar, jika terdapat file besar yang tidak wajar, kemungkinan besar dialah suspect nya.

Tips untuk mengetahui file dan folder terbesar didalam suatu server dapat membantumu dalam menentukan website mana yang patut dicurigai.

Cara blokir IP / ASN / Negara tertentu via Firewall CSF

Nah, sekarang kamu sudah memiliki beberapa ip yang dicurigai. Maka langkah selanjutnya adalah memblokir akses ip tersebut.

- Untuk mengetahui Negara / ASN dan Prefix. Silahkan query ip address ke https://bgp.he.net/

- Cara blokir menggunakan firewall CSF yaitu :

- login WHM sebagai root

- Masuk menu ConfigServer Security & Firewall

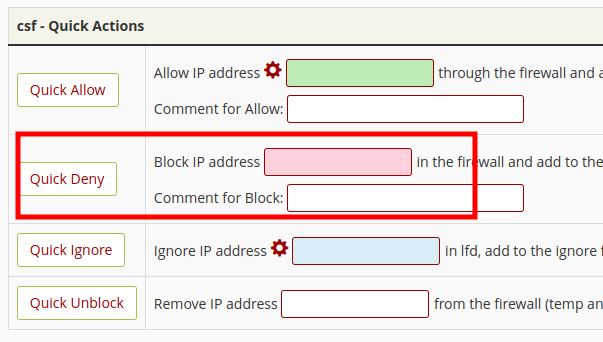

- Masukan ip address atau prefix yang ingin kamu blokir dan klik tombol Quick Deny

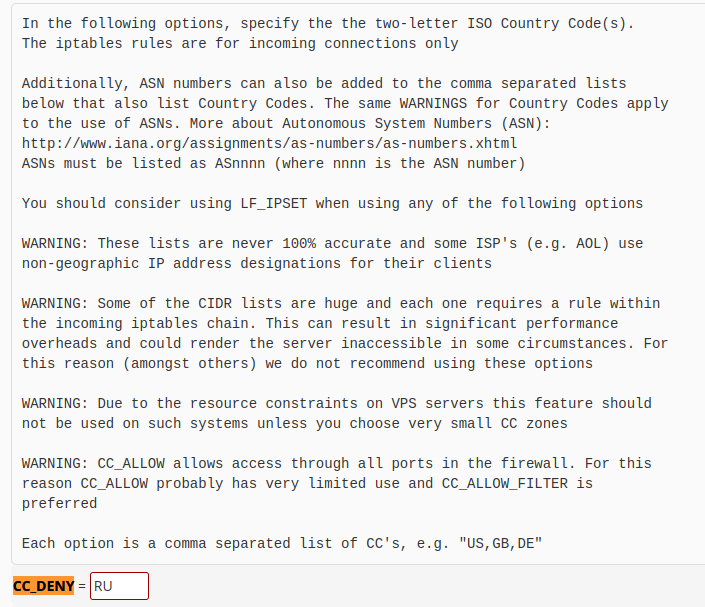

- Untuk blokir ASN atau Negara tertentu, kamu harus masuk ke Firewall Configuration

- Cari CC_DENY dan isikan country code 2 digit atau Number AS nya. Contoh dibawah ini kita coba blokir negara Rusia (RU).

- Geser ke paling bawah dan tekan tombol Change.

Kesimpulan

Nah, sekarang sudah jelas kan cara mengidentifikasi visitor terbanyak pada suatu website. Hal ini berguna jika website kamu terus terusan di serang tetapi kita bingung siapa ini yang melakukan (dari ip berapa penyerang tersebut). Kami juga sudah jabarkan gimana cara memblokir ip yang di curigai tersebut, bahkan blokir negara atau ASN nya. Semoga artikel ini bermanfaat ya sob!